Race Conditions

Lỗ hổng ẩn giấu gây thiệt hại hàng triệu đô chỉ trong tích tắc

Race Conditions: Lỗ hổng ẩn giấu gây thiệt hại hàng triệu đô chỉ trong tích tắc

Race conditions (điều kiện tranh chấp) là một trong những loại lỗ hổng nguy hiểm và tốn kém nhất trong các hệ thống phần mềm hiện đại. Những lỗi liên quan đến thời gian này khai thác khoảng trống giữa việc kiểm tra trạng thái của tài nguyên và việc thực sự sử dụng nó. Chúng đã gây ra nhiều hậu quả nghiêm trọng - từ lỗ hổng OpenSSH trị giá 8.1 triệu đô ảnh hưởng đến 14 triệu máy chủ cho đến việc vượt qua xác thực một cách âm thầm trong các hệ thống doanh nghiệp như Grafana. Mặc dù đã được biết đến hàng thập kỷ, race conditions vẫn tiếp tục gây họa cho cơ sở hạ tầng quan trọng - từ nhân Linux đến container Docker đến các bộ xử lý thanh toán - bởi vì chúng cực kỳ khó phát hiện, tái tạo và sửa chữa. Bài viết kỹ thuật chuyên sâu này sẽ phân tích các lỗ hổng race condition từ nguyên lý cơ bản đến các cuộc tấn công gần đây, cung cấp cho các kỹ sư bảo mật kiến thức và công cụ cần thiết để xác định và loại bỏ những mối đe dọa dựa trên thời gian này trước khi chúng xuất hiện trong môi trường production.

Race conditions là gì trong bối cảnh bảo mật

Hãy tưởng tượng race condition giống như hai người cùng rút tiền từ một tài khoản ngân hàng cùng lúc. Khi nhiều phần của chương trình chạy đồng thời và cùng truy cập vào một tài nguyên chung (như file, biến số, hay dữ liệu), có thể xảy ra xung đột. Vấn đề nảy sinh khi có khoảng trống thời gian giữa việc kiểm tra ("tài khoản còn đủ tiền không?") và việc thực hiện ("rút tiền ra"). Trong khoảng trống tí xíu đó, một phần khác của chương trình có thể chen vào và thay đổi dữ liệu, gây ra lỗi.

MITRE (tổ chức quản lý các lỗ hổng bảo mật) gọi đây là CWE-362: "Nhiều luồng xử lý cùng truy cập tài nguyên chung mà không đồng bộ đúng cách." Nói đơn giản, vấn đề xảy ra khi:

- Không đảm bảo tính độc quyền: Nhiều luồng cùng sửa một dữ liệu thay vì từng luồng một

- Không đảm bảo tính nguyên tử: Thao tác bị chia nhỏ thành nhiều bước, cho phép luồng khác chen vào giữa các bước

Từ góc độ bảo mật, race conditions trở thành lỗ hổng khi kẻ tấn công khai thác những khoảng thời gian này để vượt qua xác thực, leo thang quyền, làm hỏng tính toàn vẹn dữ liệu, gây từ chối dịch vụ, hoặc thực thi mã tùy ý. Không giống như các lỗi xác thực đầu vào truyền thống, race conditions phụ thuộc nhiều vào ngữ cảnh và thường chỉ xuất hiện trong các điều kiện thời gian cụ thể - thường được đo bằng mili giây đơn lẻ. PortSwigger Research định nghĩa khái niệm quan trọng về sub-states (trạng thái phụ): các trạng thái chuyển tiếp tồn tại trong thời gian ngắn (thường là 1ms) mà ứng dụng chiếm giữ khi xử lý các yêu cầu đơn lẻ. Những trạng thái phụ này tạo ra các cửa sổ race có thể khai thác mà kiểm thử bảo mật truyền thống thường bỏ sót.

Lỗ hổng bắt nguồn từ một vi phạm cơ bản: code giả định quyền truy cập độc quyền nhưng không thực thi nó thông qua đồng bộ hóa phù hợp. Khi nhiều luồng, tiến trình, hoặc thậm chí các yêu cầu mạng hoạt động trên cùng một dữ liệu đồng thời mà không có sự phối hợp, hệ thống sẽ rơi vào các trạng thái không thể đoán trước khiến các điều khiển bảo mật bị phá vỡ. Các cuộc tấn công hiện đại đã phát triển các kỹ thuật tinh vi - bao gồm các cuộc tấn công single-packet HTTP/2 đồng bộ hóa 20-30 yêu cầu với khoảng cách chỉ 0.3ms - để khai thác một cách đáng tin cậy những cửa sổ thoáng qua mà các nhà phát triển cho rằng quá ngắn để có ý nghĩa.

TOCTOU: Lỗi "Kiểm tra xong rồi mới dùng"

TOCTOU (Time-of-Check to Time-of-Use) là kiểu lỗi race condition phổ biến nhất. Hãy tưởng tượng bạn đang mua hàng online:

- Bạn kiểm tra: "Còn hàng không?" → Còn 1 cái

- Bạn suy nghĩ một chút...

- Bạn bấm mua → Hết hàng rồi! (vì người khác đã mua trong lúc bạn suy nghĩ)

Trong lập trình cũng vậy. Chương trình kiểm tra điều kiện ở một thời điểm, nhưng khi thực sự sử dụng thì điều kiện đó đã thay đổi.

Ví dụ tấn công cổ điển với file:

- Chương trình kiểm tra: "File /tmp/data có an toàn để ghi không?"

- Trong tích tắc, hacker thay file đó bằng link đến file mật khẩu hệ thống

- Chương trình ghi dữ liệu → Vô tình ghi đè lên file mật khẩu!

TOCTOU trong thực tế:

Với file hệ thống:

Hacker lợi dụng khoảng trống giữa lúc chương trình kiểm tra file và lúc mở file. Giống như trò đánh tráo bài lúc người chơi không để ý:

- Chương trình: "Tôi sẽ kiểm tra file này có an toàn không"

- Hacker nhanh tay thay file đó bằng shortcut (symlink) đến file quan trọng

- Chương trình: "OK, mở file ra" → Lỡ mở file quan trọng của hệ thống!

Ví dụ thực tế: Lỗi BusyBox tar 2019 - khi giải nén file, chương trình không kiểm tra kỹ, hacker có thể lừa nó ghi đè lên file hệ thống với quyền admin.

Với ứng dụng web:

Giống như 2 người cùng đổi email trong một tài khoản:

- Người A: Bắt đầu đổi email sang email_A

- Người B: Cùng lúc đó cũng đổi sang email_B

- Kết quả: Mã xác nhận gửi nhầm → Người B có thể chiếm tài khoản người A!

GitLab từng gặp lỗi này (CVE-2022-4037): Khi nhiều người cùng đổi email một lúc, mã xác nhận bị gửi nhầm địa chỉ, cho phép hacker chiếm tài khoản.

Cách hacker tấn công:

- Tìm điểm yếu: Xác định chỗ nào chương trình "kiểm tra" và "sử dụng" riêng biệt

- Đo thời gian: Tính xem khoảng cách giữa 2 bước là bao lâu (thường chỉ vài phần nghìn giây)

- Tấn công: Gửi nhiều request cùng lúc để chen vào khoảng trống đó

Công cụ hiện đại như Burp Suite có thể gửi 20-30 request trong 1 mili giây - nhanh đến mức chương trình không kịp phản ứng!

TOCTOU trong database - Lỗi rút tiền kép:

Hãy tưởng tượng bạn có $100 trong tài khoản và gửi 2 lệnh rút $100 cùng lúc:

- Lệnh 1: Kiểm tra số dư → $100 (đủ tiền) → Rút $100

- Lệnh 2: Cũng kiểm tra số dư → $100 (vẫn đủ vì lệnh 1 chưa trừ) → Cũng rút $100

- Kết quả: Rút được $200 từ tài khoản chỉ có $100!

Cách khắc phục:

- Cách 1: Khóa dòng dữ liệu khi đọc (

SELECT FOR UPDATE) - Cách 2: Gộp kiểm tra và cập nhật trong 1 câu lệnh (

UPDATE ... WHERE balance >= 100)

Lỗi bộ nhớ khi nhiều luồng cùng truy cập

Use-after-free (UAF) - Dùng bộ nhớ đã xóa:

Hãy tưởng tượng bộ nhớ như căn phòng cho thuê:

- Người A thuê phòng, có chìa khóa

- Người A trả phòng nhưng vẫn giữ chìa khóa

- Người B thuê lại phòng đó, chuyển đồ vào

- Người A dùng chìa cũ vào phòng → Làm hỏng đồ của người B!

Trong lập trình cũng vậy:

- Luồng A xóa bộ nhớ (

free) nhưng vẫn giữ con trỏ - Luồng B xin cấp bộ nhớ mới, được cấp đúng chỗ vừa xóa

- Luồng A vẫn dùng con trỏ cũ → Sửa nhầm dữ liệu của luồng B!

Điều này cực kỳ nguy hiểm vì hacker có thể:

- Điều khiển được nội dung bộ nhớ mới

- Thực thi code độc hại

- Chiếm quyền điều khiển chương trình

Ví dụ thực tế - Lỗi kernel Linux 2023:

Lỗi CVE-2023-6546 trong nhân Linux cho phép người dùng thường leo thang lên quyền root:

- 2 luồng cùng truy cập một cấu trúc dữ liệu

- Luồng 1: Đang dùng dữ liệu

- Luồng 2: Xóa dữ liệu đó

- Luồng 1: Tiếp tục dùng → Lỗi UAF → Hacker chiếm quyền root!

Lỗi này ảnh hưởng hàng tỷ thiết bị Linux từ 2015-2023. CISA xác nhận đã bị khai thác trong thực tế.

Double-free - Xóa 2 lần:

Giống như trả phòng khách sạn 2 lần:

- Lần 1: Trả phòng 101

- Lần 2: Lại trả phòng 101 (nhầm lẫn)

- Hệ thống quản lý bị rối → Có thể cho 2 khách thuê cùng phòng!

Trong lập trình:

- 2 luồng cùng xóa (

free) một vùng nhớ - Hệ thống quản lý bộ nhớ bị hỏng

- Hacker lợi dụng để ghi đè dữ liệu quan trọng

Heap overflow - Tràn bộ nhớ do race:

Giống như đổ nước vào ly đang thay đổi kích thước:

- Luồng A: Kiểm tra ly 200ml, nước 150ml → OK, vừa!

- Luồng B: Đổi sang ly 100ml

- Luồng A: Đổ 150ml vào → Tràn ra ngoài!

Trong code:

- Luồng A kiểm tra: buffer đủ lớn cho data

- Luồng B tăng kích thước data

- Luồng A copy data → Tràn bộ nhớ → Ghi đè dữ liệu khác!

Tại sao nguy hiểm?

Các lỗi race bộ nhớ đặc biệt nguy hiểm vì:

- Vượt qua được các biện pháp bảo vệ hiện đại (ASLR, DEP, canaries)

- Không cần khai thác lỗi tràn bộ đệm truyền thống

- Chỉ cần thắng cuộc đua về thời gian

- Có thể chiếm quyền SYSTEM/root - quyền cao nhất trong hệ thống!

Cách phòng tránh: Luôn khóa dữ liệu khi nhiều luồng cùng truy cập, hoặc dùng cấu trúc dữ liệu không thay đổi được (immutable).

Race conditions trong database - Khi nhiều người cùng sửa dữ liệu

Hãy tưởng tượng database như một cuốn sổ chung mà nhiều người cùng ghi. Nếu không có quy tắc, sẽ xảy ra xung đột!

4 cấp độ bảo vệ trong database (từ yếu đến mạnh):

-

READ UNCOMMITTED (Không bảo vệ):

- Như đọc nháp của người khác đang viết dở

- Có thể thấy dữ liệu chưa lưu, có thể bị xóa

- Nhanh nhưng cực kỳ nguy hiểm!

-

READ COMMITTED (Bảo vệ cơ bản):

- Chỉ đọc được dữ liệu đã lưu chính thức

- Nhưng đọc 2 lần có thể ra kết quả khác nhau

- Mặc định của nhiều database

-

REPEATABLE READ (Bảo vệ tốt):

- Đọc bao nhiêu lần cũng ra cùng kết quả

- Như chụp ảnh dữ liệu tại một thời điểm

-

SERIALIZABLE (Bảo vệ tối đa):

- Các giao dịch chạy tuần tự, không chen nhau

- An toàn nhất nhưng chậm nhất

Ví dụ lỗi "Lost Update" - Mất cập nhật:

Tài khoản có $100, hai người cùng rút tiền:

- Người 1: Đọc số dư = $100, trừ $50 → cập nhật = $50

- Người 2: Cũng đọc = $100, trừ $30 → cập nhật = $70

- Kết quả cuối: $70 (thay vì $20 đúng ra phải có)

→ Giao dịch của người 1 bị "mất"!

OWASP xếp đây là lỗi bảo mật nghiêm trọng trong Top 10 năm 2025.

Cách PostgreSQL xử lý:

- Dùng kỹ thuật "chụp ảnh" (snapshot) - mỗi giao dịch thấy một phiên bản riêng của dữ liệu

- Giống như mỗi người có một bản copy riêng để làm việc

- Khi commit mới gộp lại và kiểm tra xung đột

Giải pháp an toàn:

- Khóa khi đọc:

SELECT * FROM accounts WHERE id = 1 FOR UPDATE

-- Khóa dòng này, người khác phải đợi

- Hoặc dùng version number:

- Mỗi dòng có số version

- Khi cập nhật, kiểm tra version còn đúng không

- Nếu ai đó đã sửa → version khác → từ chối cập nhật

Optimistic Locking

Thay vì khóa ngay từ đầu, ta dùng "số version" để kiểm tra:

-- Đọc dữ liệu và version hiện tại

SELECT balance, version FROM accounts WHERE id=1

-- Giả sử: balance=100, version=5

-- Cập nhật CHỈ KHI version vẫn là 5

UPDATE accounts SET balance=50, version=6

WHERE id=1 AND version=5

-- Nếu ai đó đã sửa → version khác 5 → UPDATE thất bại

-- → Biết có xung đột → Thử lại

Lưu ý quan trọng:

Database không tự động bảo vệ bạn khỏi race conditions! Bạn phải:

- Chọn đúng cấp độ cách ly cho từng loại giao dịch

- Dùng khóa rõ ràng khi cần thiết

- Với tiền bạc, hàng tồn kho → PHẢI dùng cấp cao (SERIALIZABLE)

- Mặc định READ COMMITTED KHÔNG ĐỦ cho giao dịch tài chính

Ngay cả SERIALIZABLE cũng có thể bị lỗi nếu ứng dụng không thiết kế đúng. Đừng tin hoàn toàn vào database - phải hiểu và kiểm soát từ code!

Race conditions trong ứng dụng web - Khi hàng nghìn request đổ về cùng lúc

HTTP/2 làm thay đổi cuộc chơi:

Trước đây (HTTP/1.1): Mỗi request phải xếp hàng, đi từng cái một

Bây giờ (HTTP/2): Nhiều request đi cùng lúc trên một kết nối!

Điều này có nghĩa:

- Hacker có thể gửi 20-30 request trong 1 mili giây

- Web server xử lý chúng song song

- Tạo ra race conditions dễ dàng hơn bao giờ hết!

Sub-states - Trạng thái thoáng qua:

Khi bạn click một nút trên web, ứng dụng đi qua nhiều trạng thái siêu nhanh (chỉ 1ms):

- Nhận request

- Kiểm tra quyền

- Xử lý dữ liệu

- Lưu vào database

- Trả về kết quả

Hacker tìm cách chen vào giữa các bước này để phá vỡ logic!

Tấn công "Vượt giới hạn" - Dùng mã giảm giá nhiều lần:

Ví dụ: Mã giảm giá chỉ dùng được 1 lần

- Bước 1: Web kiểm tra "Mã này đã dùng chưa?" → Chưa

- Bước 2: Áp dụng giảm giá

- Bước 3: Đánh dấu "Đã dùng"

Hacker gửi 10 request cùng lúc:

- Cả 10 đều qua Bước 1 (vì chưa ai kịp đến Bước 3)

- Kết quả: Được giảm giá 10 lần!

Case study thực tế - Starbucks:

Egor Homakov (hacker mũ trắng) đã hack thẻ quà tặng Starbucks:

- Nạp tiền vào thẻ nhiều lần cùng lúc

- Mỗi lần đều kiểm tra "Đủ tiền trong tài khoản?" → Đủ

- Kết quả: Nạp $100, nhận $1000 trong thẻ quà tặng!

Tấn công nhiều endpoint cùng lúc:

Giống như mua hàng online nhưng "gian lận":

- Endpoint A: Kiểm tra thanh toán → OK

- Endpoint B: Thêm hàng vào giỏ (sau khi đã kiểm tra thanh toán!)

- Endpoint C: Xác nhận đơn hàng

→ Nhận thêm hàng mà không trả tiền!

Nhiều trang thương mại điện tử bị lỗi này vì chỉ bảo vệ từng endpoint riêng lẻ, không kiểm soát tổng thể.

Lỗi "Tạo dở dang" - Khi đăng ký user mới:

Quá trình đăng ký thường có nhiều bước:

- Tạo user trong database

- Tạo API key

- Lưu API key

Vấn đề: Giữa bước 1 và 2, user tồn tại nhưng API key = rỗng (NULL)

Hacker lợi dụng:

- Gửi request với API key rỗng

- Database so sánh: NULL = NULL → Đúng!

- Hacker được quyền truy cập không cần xác thực!

Sự cố GitHub tháng 3/2024 - Cookie bị gửi nhầm người:

GitHub gặp lỗi race condition nghiêm trọng:

- Khi xử lý nhiều request cùng lúc

- Cookie phiên của người A lại gửi cho người B

- Người B đăng nhập thành công vào tài khoản người A!

GitHub phải khẩn cấp:

- Thu hồi TẤT CẢ phiên đăng nhập

- Buộc mọi người đăng nhập lại

- Dù xác suất lỗi rất thấp nhưng hậu quả quá nghiêm trọng!

Single-packet attack - Kỹ thuật tấn công tối tân:

PortSwigger phát minh kỹ thuật "đóng gói" request:

- Giữ lại 20-30 request không gửi

- Đóng gói tất cả vào 1 gói tin TCP

- Gửi cùng lúc trong 1 mili giây!

Kết quả: Tất cả request đến server CÙNG LÚC, không thể phân biệt thứ tự → Race condition chắc chắn xảy ra!

Cảnh báo - Bẫy "Khóa phiên":

Nhiều lập trình viên nghĩ: "Framework đã khóa phiên, an toàn rồi!"

SAI LẦM! Vì sao?

- PHP/Rails khóa phiên = chỉ khóa 1 người dùng

- Hacker dùng nhiều tài khoản khác nhau → Vượt qua khóa!

- Hoặc đơn giản: Mở nhiều trình duyệt khác nhau

Bảo vệ đúng cách:

- PHẢI khóa ở database, không phải ở session

- Dùng giao dịch database

- Dùng khóa phân tán (distributed locks)

- Thiết kế thao tác nguyên tử

Nhớ: "Đừng dùng ổ khóa cửa trước để bảo vệ két sắt!" - Session là cửa trước, database mới là két sắt!

Các lỗ hổng thực tế đang bị khai thác (2023-2025)

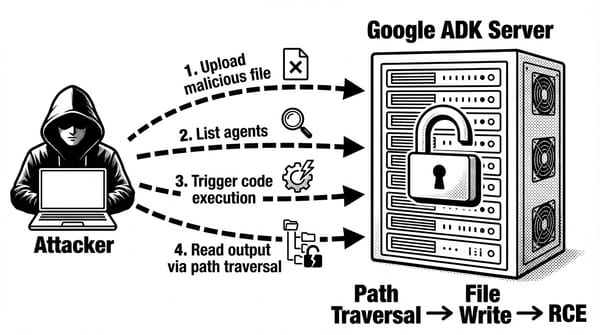

1. Apache Tomcat (CVE-2024-50379) - Lỗi cực kỳ nghiêm trọng (9.8/10):

Tomcat là web server Java phổ biến. Lỗi này cho phép hacker thực thi code từ xa!

Cách hoạt động:

- Tomcat kiểm tra file JSP có tồn tại không

- Hacker nhanh tay thay file đó bằng file độc hại

- Tomcat biên dịch và chạy file độc → Hacker chiếm server!

Ảnh hưởng: Hàng triệu server Tomcat trên Windows/Mac

Bài học: Ngay cả bản vá cũng có lỗi - phải vá 2 lần!

2. Docker "Leaky Vessels" (CVE-2024-21626) - Thoát khỏi container (8.6/10):

Container như căn phòng cách ly, nhưng lỗi này giúp "vượt ngục"!

Cách thức:

- Container vô tình "rò rỉ" đường dẫn ra ngoài

- Hacker lợi dụng đường này thoát ra máy chủ

- Từ container → Chiếm luôn máy chủ với quyền root!

Ảnh hưởng khủng khiếp:

- Docker < 25.0.2 đều bị

- TẤT CẢ Kubernetes dùng runc cũ đều bị

- Trong cloud đa khách hàng: Khách A có thể xem data khách B!

3. OpenSSH "RegreSSHion" (CVE-2024-6387) - Lỗi cũ quay lại (8.1/10):

Câu chuyện buồn: Lỗi đã sửa năm 2006, nhưng 2020 lại mắc lại!

Đặc điểm:

- Cho phép hack SSH mà không cần mật khẩu

- Cần thử ~10,000 lần (vài giờ đến vài tuần)

- Chiếm quyền root khi thành công

Con số sốc:

- 14 triệu server SSH bị ảnh hưởng trên Internet

- Chiếm 31% tổng số SSH servers toàn cầu!

Bài học: Code cũ vá xong có thể lỗi lại khi sửa code khác!

4. PostgreSQL Backup (CVE-2024-7348) - Lỗi khi backup database (8.8/10):

Khi backup PostgreSQL, hacker có thể chạy code với quyền admin!

Thủ đoạn:

- Admin chạy backup (pg_dump)

- Hacker thay đổi bảng thành view độc hại ngay lúc đó

- Backup chạy code độc với quyền superuser!

Mẹo của hacker: Giữ transaction mở → Cửa sổ race mở mãi → Dễ tấn công!

5. Windows Kernel (CVE-2024-30088) - Nhóm hacker Iran đang dùng! (7.0/10):

CẢNH BÁO: Đang bị khai thác thực tế!

- Nhóm APT34 (Iran) đang dùng để tấn công

- Mục tiêu: Ngành năng lượng, cơ sở hạ tầng quan trọng

- Cho phép leo thang lên quyền SYSTEM (cao nhất Windows)

Microsoft đã vá tháng 6/2024, nhưng nhiều hệ thống chưa cập nhật!

CVE-2023-6546 (Linux Kernel GSM, CVSS 7.8 HIGH) ảnh hưởng đến GSM 0710 tty multiplexor khi hai luồng đồng thời thực thi ioctl GSMIOC_SETCONF. Race conditions trong gsm_cleanup_mux() gây ra use-after-free trên struct gsm_dlci, cho phép người dùng cục bộ không có đặc quyền leo thang lên đặc quyền root. CISA đã thêm điều này vào danh mục Known Exploited Vulnerabilities vào tháng 6 năm 2025, xác nhận khai thác tích cực. Các khai thác công khai (GitHub: Nassim-Asrir/ZDI-24-020) đạt được root shell đáng tin cậy trên nhiều phiên bản kernel. Giảm thiểu yêu cầu khóa mutex phù hợp trước khi truy cập cấu trúc dlci hoặc vô hiệu hóa module n_gsm hoàn toàn.

CVE-2024-23651 (Docker Buildkit, HIGH severity) tạo ra race conditions trong thời gian xây dựng khi mount cache volumes. Sử dụng các chỉ thị RUN --mount=type=cache xác thực đường dẫn nguồn là thư mục, nhưng cửa sổ race giữa xác thực và syscall mount cho phép các bước xây dựng đồng thời thay thế nguồn bằng symlink - mount các thư mục máy chủ tùy ý vào container. Điều này cho phép breakouts container trong quá trình xây dựng hình ảnh, đặc biệt đe dọa trong các pipeline CI/CD xử lý hình ảnh cơ sở không tin cậy. Đã sửa trong Buildkit v0.12.5, lỗ hổng chứng minh rằng race conditions ảnh hưởng không chỉ runtime mà toàn bộ vòng đời container.

CVE-2025-47907 (Go database/sql, 2025) tiết lộ hỏng dữ liệu âm thầm trong thư viện chuẩn của Go. Khi các truy vấn cơ sở dữ liệu bị hủy qua context (timeout/hủy rõ ràng) trong Rows.Scan() trong khi các truy vấn khác thực thi song song, các routine dọn dẹp gây nhiễu với quét kết quả đang diễn ra. Tài nguyên kết nối dùng chung và quản lý bộ đệm gây nhiễu, làm cho Scan trả về dữ liệu từ các truy vấn đồng thời khác nhau hoặc tạo lỗi - hỏng dữ liệu âm thầm trong các ứng dụng Go production. Đã sửa trong Go 1.24.6 và 1.23.12, điều này chứng minh rằng ngay cả các ngôn ngữ an toàn bộ nhớ với các nguyên tắc đồng thời tinh vi cũng không miễn dịch với các lỗ hổng race condition trong các thư viện cơ bản.

Các mẫu tấn công và kỹ thuật khai thác

Leo thang đặc quyền thông qua race conditions tuân theo một mẫu khai thác nhất quán: kẻ tấn công xác định các hoạt động sửa đổi trạng thái liên quan đến bảo mật (quyền sở hữu file, kiểm tra quyền, gán khả năng), đo cửa sổ thời gian giữa xác thực và thực thi, sau đó thao tác trạng thái trong cửa sổ đó. Dirty COW (CVE-2016-5195) vẫn là ví dụ kinh điển - khai thác cơ chế copy-on-write của kernel Linux để có được quyền ghi vào các ánh xạ bộ nhớ chỉ đọc. Kẻ tấn công tạo ánh xạ file chỉ đọc, kích hoạt page fault, và thắng cuộc đua để sửa đổi các trang trước khi hoạt động sao chép hoàn tất, cho phép sửa đổi trực tiếp /etc/passwd cho quyền truy cập root. Mặc dù đã vá vào năm 2016, Dirty COW ảnh hưởng đến hàng tỷ thiết bị bao gồm tất cả các phiên bản Android và chứng minh cách các lỗi đồng thời cơ bản có thể tồn tại trong một thập kỷ (tồn tại từ tháng 9 năm 2007) trước khi bị phát hiện.

Vượt qua xác thực thông qua race conditions nhắm vào các luồng xác thực nhiều bước. Các ứng dụng thiết lập phiên trước khi thực thi MFA tạo ra các sub-states có thể khai thác nơi người dùng có phiên xác thực hợp lệ mà không cần thực thi MFA. Mẫu dễ bị tấn công: session['userid'] = user.id (SUB-STATE: đã đăng nhập, MFA chưa được thực thi), sau đó if user.mfa_enabled: session['enforce_mfa'] = True. Kẻ tấn công gửi yêu cầu đăng nhập đồng thời với yêu cầu endpoint nhạy cảm, trúng sub-state nơi xác thực thành công nhưng thực thi MFA chưa lan truyền. Lỗ hổng CVE-2022-39328 Grafana khai thác chính xác điều này trong tạo context HTTP - dưới tải nặng, các middleware xác thực/ủy quyền có đặc quyền bị thay thế bởi các middleware không có đặc quyền, cho phép người dùng không xác thực truy vấn các endpoint tùy ý. Kiểm toán bảo mật nội bộ phát hiện điều này, nhấn mạnh rằng kiểm thử tải thực tế tiết lộ các lỗi thời gian vô hình trong hoạt động bình thường.

Hỏng dữ liệu và cạn kiệt tài nguyên bắt nguồn từ các lần ghi đồng thời mà không có đồng bộ hóa. Nhiều luồng tăng bộ đếm, cập nhật số dư tài khoản, hoặc sửa đổi cấu trúc dữ liệu dùng chung tạo ra kết quả không thể đoán trước - đôi khi chỉ khó chịu (số lượt xem không chính xác), đôi khi là thảm họa (tổn thất tài chính). Các cuộc tấn công fintech Nigeria (2020-2024) khai thác races xử lý thanh toán nơi kẻ lừa đảo khởi tạo nhiều giao dịch đồng thời, với độ trễ thời gian giữa khởi tạo và hoàn thành tạo ra cửa sổ khai thác. API bị lừa gửi tiền nhiều lần, gây tổn thất đáng kể cho các startup fintech và xói mòn niềm tin vào các hệ sinh thái thanh toán kỹ thuật số mới nổi.

Double spending trong hệ thống cryptocurrency đại diện cho race condition tài chính tối thượng. Race attacks phát sóng hai giao dịch xung đột gần như đồng thời - một cho nạn nhân, một cho mạng - với double-spend thành công được xác định bởi cái nào xác nhận trước. Các thương gia chấp nhận giao dịch không xác nhận vẫn dễ bị tổn thương. Finney attacks pre-mine giao dịch vào các khối trước khi phát sóng, cho phép double-spend đảm bảo cho các pool khai thác. Cuộc tấn công 51% (kiểm soát đa số hashrate) cho phép viết lại lịch sử blockchain để đảo ngược các giao dịch đã xác nhận - được chứng minh trong nhiều cuộc tấn công altcoin nơi kẻ tấn công thuê hashpower, gửi tiền vào sàn giao dịch, rút fiat, sau đó đảo ngược các khoản tiền gửi thông qua tổ chức lại blockchain.

Các công cụ khai thác hiện đại cải thiện đáng kể độ tin cậy tấn công. Burp Suite 2023.9+ bao gồm khả năng single-packet attack cho HTTP/2, Turbo Intruder hỗ trợ các cuộc tấn công phức tạp dựa trên Python với logic thử lại, và các script tùy chỉnh sử dụng asyncio/httpx cung cấp các hoạt động đồng thời chính xác. Phương pháp predict-probe-prove (PortSwigger) hệ thống hóa khám phá race condition: dự đoán các va chạm tiềm năng bằng cách xác định các đối tượng quan trọng về bảo mật và các endpoint hoạt động trên chúng, thăm dò manh mối bằng cách gửi yêu cầu đồng thời và quan sát sự sai lệch từ hành vi tuần tự, sau đó chứng minh khái niệm bằng cách giảm xuống số lượng yêu cầu tối thiểu cần thiết và tự động hóa khai thác. Cách tiếp cận có cấu trúc này chuyển đổi kiểm thử race condition từ may mắn ngẫu nhiên sang khám phá lỗ hổng có hệ thống.

Tác động kinh doanh: Định lượng tổn thất quy mô mili giây

Trộm cắp tài chính trực tiếp thông qua race conditions khiến các tổ chức thiệt hại hàng trăm nghìn đến hàng triệu đô la. Khai thác thẻ quà tặng Starbucks chứng minh các lỗ hổng hệ thống thanh toán tiêu dùng - nhiều yêu cầu nạp lại đồng thời tạo ra tín dụng không giới hạn thông qua độ chính xác thời gian. Các cuộc tấn công hệ thống ngân hàng khai thác races rút tiền nơi nhiều yêu cầu được ủy quyền trước khi bất kỳ khoản trừ số dư nào, hiệu quả rút cùng một số tiền nhiều lần. Các bộ xử lý thanh toán xử lý hàng triệu giao dịch hàng năm mất số tiền đáng kể do lỗi thanh toán trùng lặp, được khuếch đại khi kẻ tấn công cố ý khai thác những cửa sổ thời gian này để trộm cắp tài chính.

Nghiên cứu InstaTunnel chỉ ra các tổ chức phải đối mặt với hàng trăm nghìn thanh toán trùng lặp từ race conditions bị khai thác, với các cuộc tấn công bền vững tinh vi đạt tổn thất triệu đô. Chi phí phục hồi làm tăng thiệt hại: điều tra phản ứng sự cố ($50,000-$200,000), đối chiếu giao dịch (tuần phân tích pháp y), hoàn tiền cho khách hàng bị ảnh hưởng, vá khẩn cấp và cải thiện bảo mật ($100,000-$500,000), và gián đoạn hoạt động trong quá trình sửa chữa ($10,000-$100,000+ mỗi giờ downtime cho nền tảng thương mại điện tử). Lỗ hổng thanh toán trùng lặp HackerOne tiết lộ rằng ngay cả các công ty tập trung vào bảo mật xử lý tiền thưởng lỗi cũng có thể gặp race conditions trong code tài chính quan trọng, mặc dù trong trường hợp đó HackerOne hấp thụ chi phí trùng lặp thay vì tính phí gấp đôi cho các công ty.

Xâm phạm tính toàn vẹn dữ liệu tạo ra thiệt hại hoạt động dài hạn tích lũy âm thầm. Số dư tài khoản không chính xác kích hoạt các vấn đề dịch vụ khách hàng, chargeback, vấn đề báo cáo quy định. Cơ sở dữ liệu bị hỏng yêu cầu dọn dẹp rộng rãi, nỗ lực đối chiếu dữ liệu, và đôi khi mất dữ liệu vĩnh viễn. Bản ghi trùng lặp gây ra sự khác biệt hàng tồn kho, bán quá mức, và thất bại thực hiện. Trạng thái ứng dụng không nhất quán dẫn đến sự thất vọng của người dùng và mất độ tin cậy dịch vụ. Khía cạnh ngấm ngầm: hỏng dữ liệu từ race conditions có thể không được phát hiện trong thời gian dài, làm tăng thiệt hại và làm cho phục hồi ngày càng khó khăn và tốn kém. Khi hệ thống kiểm toán tài chính cuối cùng phát hiện sự khác biệt, việc truy tìm nguyên nhân gốc rễ thông qua hàng tháng giao dịch trở nên gần như không thể.

Vi phạm GDPR và tuân thủ quy định biến các sự cố bảo mật thành mối đe dọa tồn tại kinh doanh. Các tổ chức gặp phải vi phạm dữ liệu do race conditions phải đối mặt với phạt tiền lên đến 20 triệu € hoặc 4% doanh thu hàng năm toàn cầu (tùy theo cái nào cao hơn) cho các vi phạm nghiêm trọng, 10 triệu € hoặc 2% cho các vi phạm ít nghiêm trọng hơn. Nghiên cứu cho thấy vi phạm GDPR dẫn đến giảm 8% lợi nhuận và giảm 2% doanh số cho các công ty bị ảnh hưởng, với các doanh nghiệp nhỏ/vừa bị ảnh hưởng nặng nhất - chịu gấp đôi tác động lợi nhuận trung bình. Chi phí không tuân thủ cao hơn khoảng 3 lần so với đầu tư tuân thủ. Ngoài tiền phạt, hậu quả bao gồm kiểm toán bảo mật bắt buộc, thông báo bắt buộc cho cơ quan bảo vệ dữ liệu và cá nhân bị ảnh hưởng, kiện tụng dân sự tiềm năng và kiện tập thể, mất chứng nhận và quan hệ đối tác kinh doanh.

Trường hợp British Airways 2020 minh họa tác động thực tế: phạt GDPR 20 triệu £ vì bảo mật không đầy đủ dẫn đến hơn 400,000 hồ sơ khách hàng bị xâm phạm, giám sát công khai rộng rãi, và thiệt hại niềm tin lâu dài. Vi phạm HIPAA mang theo mức phạt $100-$50,000 cho mỗi vi phạm với mức tối đa hàng năm là 1.5 triệu $ cho mỗi danh mục. Không tuân thủ PCI-DSS dẫn đến tiền phạt ngành thanh toán và khả năng mất khả năng xử lý thanh toán - án tử hình cho doanh nghiệp thương mại điện tử. Vi phạm SOX có thể dẫn đến hình phạt hình sự bao gồm phạt tù cho giám đốc điều hành, chứng minh cách thất bại bảo mật chuyển trực tiếp thành trách nhiệm cá nhân cho lãnh đạo.

Thiệt hại danh tiếng thường vượt quá tổn thất tài chính trực tiếp về tác động dài hạn. Các vi phạm lớn trở thành kiến thức công cộng thông qua các tiết lộ bắt buộc, dẫn đến đưa tin tiêu cực trên phương tiện truyền thông, phản ứng dữ dội trên mạng xã hội, khách hàng rời bỏ đến đối thủ cạnh tranh, giảm định giá thị trường cho các công ty đại chúng, và thiệt hại thương hiệu yêu cầu nhiều năm để xây dựng lại. Các nghiên cứu cho thấy phục hồi niềm tin mất 2-5 năm, với một số mối quan hệ khách hàng bị mất vĩnh viễn. Các công ty B2B đối mặt với lỗ hổng cấp tính khi khách hàng doanh nghiệp yêu cầu đảm bảo bảo mật trong hợp đồng - một vi phạm lớn duy nhất có thể chấm dứt quan hệ đối tác hiện có và ngăn chặn thu hút khách hàng mới trong nhiều năm. Các hiệu ứng dây chuyền bao gồm khó tuyển dụng nhân tài bảo mật hàng đầu, phí bảo hiểm cao hơn, chi phí thu hút khách hàng tăng, và mối quan hệ nhà cung cấp căng thẳng khi đối tác đánh giá lại rủi ro tiếp xúc.

Chiến lược phòng thủ toàn diện và triển khai

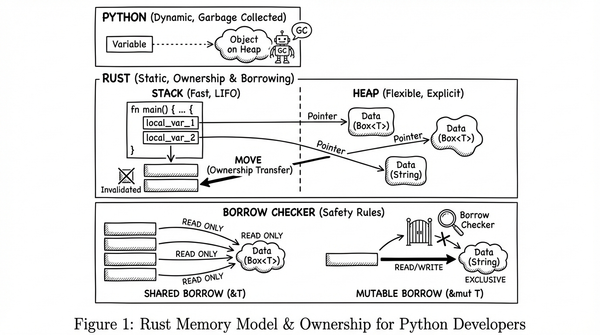

Thực hành code tốt nhất tập trung vào loại bỏ trạng thái có thể thay đổi dùng chung thông qua tính bất biến và đồng bộ hóa phù hợp. Các đối tượng bất biến an toàn với luồng theo thiết kế - nếu trạng thái không thể thay đổi sau khi xây dựng, không có race conditions có thể xảy ra. Các trường final của Java, readonly của C#, và cấu trúc dữ liệu bất biến của lập trình hàm cung cấp an toàn mà không cần chi phí đồng bộ hóa. Khi cần khả năng thay đổi, mutex locks đảm bảo quyền truy cập độc quyền vào các phần quan trọng. std::lock_guard của C++ cung cấp quản lý khóa dựa trên RAII, tự động giải phóng khóa ngay cả trong đường dẫn ngoại lệ. Context manager with lock: của Python đạt được an toàn tương tự. Cách tiếp cận thành ngữ của Go sử dụng channels cho giao tiếp thay vì bộ nhớ dùng chung - "Đừng giao tiếp bằng cách chia sẻ bộ nhớ; thay vào đó, chia sẻ bộ nhớ bằng cách giao tiếp."

Hoạt động nguyên tử và compare-and-swap (CAS) cho phép lập trình không khóa cho các kịch bản hiệu suất cao. Các lệnh nguyên tử cấp phần cứng như CMPXCHG của x86 thực thi như các đơn vị không thể chia cắt duy nhất, loại bỏ hoàn toàn cửa sổ race. AtomicInteger.incrementAndGet() của Java, std::atomic<int> của C++, và atomic.AddInt64() của Go cung cấp các nguyên tắc nguyên tử di động. Điểm mấu chốt: counter++ phân tách thành ba bước không nguyên tử (tải, tăng, lưu), nhưng các nguyên tắc nguyên tử đảm bảo những điều này xảy ra như các hoạt động đơn ở cấp phần cứng. Điều này loại bỏ nhu cầu khóa trong các trường hợp đơn giản như bộ đếm, mặc dù các hoạt động phức tạp vẫn yêu cầu khóa hoặc giao dịch.

Thiết kế giao dịch cơ sở dữ liệu yêu cầu khớp cấp độ cách ly với yêu cầu hoạt động. SERIALIZABLE ngăn chặn tất cả các bất thường đồng thời nhưng áp đặt chi phí hiệu suất - phù hợp cho giao dịch tài chính nơi tính nhất quán tuyệt đối quan trọng. REPEATABLE READ (với snapshot isolation) cung cấp cân bằng tốt cho hầu hết các hoạt động. READ COMMITTED chỉ đủ cho khối lượng công việc chủ yếu đọc chịu đựng sự không nhất quán. Mẫu quan trọng: SELECT FOR UPDATE khóa rõ ràng các hàng trước khi sửa đổi, ngăn chặn các giao dịch khác thấy hoặc sửa đổi các hàng bị khóa cho đến khi commit. Optimistic locking thay thế với cột version (UPDATE accounts SET balance=50, version=6 WHERE id=1 AND version=5) hoạt động tốt cho các kịch bản ít tranh chấp nhưng yêu cầu logic thử lại. Nguyên tắc: không bao giờ tách kiểm tra và sử dụng qua các câu lệnh SQL - kết hợp thành các hoạt động nguyên tử như UPDATE accounts SET balance = balance - 100 WHERE id = 1 AND balance >= 100, trả về số hàng bị ảnh hưởng (0 nếu số dư không đủ).

Các mẫu thiết kế cho an toàn đồng thời chuyển đổi các kiến trúc dễ bị race thành các hệ thống an toàn theo thiết kế. Mô hình actor đóng gói trạng thái trong các actor giao tiếp qua truyền thông điệp, loại bỏ hoàn toàn trạng thái dùng chung. Erlang/Elixir cung cấp các tiến trình nhẹ gốc với cây giám sát cho khả năng chịu lỗi. Akka (JVM) và Orleans (.NET) mang mẫu actor đến các hệ sinh thái khác. Xử lý dựa trên hàng đợi tách rời nhà sản xuất và người tiêu dùng - nhà sản xuất xếp hàng yêu cầu, các tiến trình worker dequeue và xử lý tuần tự. Tuần tự hóa tự nhiên này ngăn chặn races trong khi cho phép mở rộng ngang của workers. Thiết kế idempotency làm cho các hoạt động tạo ra kết quả giống hệt nhau bất kể tần suất thực thi - quan trọng cho các hệ thống phân tán nơi lỗi mạng yêu cầu thử lại. ID yêu cầu duy nhất, phát hiện trùng lặp, và các hoạt động idempotent tự nhiên (SET thay vì INCREMENT) ngăn chặn các cuộc tấn công replay và race conditions từ logic thử lại.

Chiến lược kiểm thử phải nhắm rõ ràng vào lỗi đồng thời vì kiểm thử truyền thống bỏ sót các lỗi phụ thuộc thời gian. Kiểm thử căng thẳng sinh ra nhiều luồng đồng thời thực hiện các hoạt động giống hệt nhau, xác minh trạng thái cuối cùng khớp với kết quả mong đợi - nếu 100 luồng mỗi luồng tăng bộ đếm lên 1, kết quả phải là 100, không phải một số giá trị ngẫu nhiên chỉ ra mất cập nhật. ThreadSanitizer (TSan) công cụ chương trình C/C++/Go tại thời gian biên dịch (gcc -fsanitize=thread), phát hiện data races tại runtime với chi phí hiệu suất 2-20x. Helgrind của Valgrind cung cấp phát hiện race cấp nhị phân mà không cần biên dịch lại (chậm 20-50x). Intel Inspector cung cấp phân tích dựa trên GUI cho C/C++/Fortran trên Windows và Linux. Race detector tích hợp của Go (go run -race program.go) làm cho kiểm thử đồng thời trở thành thực hành tiêu chuẩn.

Công cụ phân tích tĩnh phát hiện races tiềm năng mà không cần thực thi. RacerD của Facebook phân tích chương trình Java cho race conditions sử dụng annotations @ThreadSafe, thực hiện lý luận liên thủ tục sâu qua các lớp - tìm thấy hơn 1000 lỗi tại Facebook với false positive thấp. Coverity cung cấp phân tích tĩnh thương mại cho hơn 22 ngôn ngữ, phát hiện race conditions, deadlock, và vi phạm tính nguyên tử. Thread safety analyzer của Clang sử dụng annotations như GUARDED_BY để xác minh bảo vệ khóa tại thời gian biên dịch. Sự đánh đổi: phân tích tĩnh tạo ra false positive yêu cầu xem xét thủ công nhưng bắt lỗi trước khi thực thi, trong khi phân tích động (TSan, Helgrind) chỉ phát hiện races thực sự xảy ra trong quá trình chạy thử.

Danh sách kiểm tra xem xét code xác định một cách có hệ thống các mẫu dễ bị race. Các câu hỏi chính: Đồng bộ hóa có được áp dụng đúng cách cho tất cả các truy cập dùng chung (bao gồm cả đọc) không? Các collection không an toàn với luồng (HashMap, ArrayList) có được truy cập từ nhiều luồng không? Các đối tượng có thể thay đổi có được trả về từ getters, rò rỉ ra ngoài các phần quan trọng không? Nhiều trường liên quan có getters riêng lẻ mà không có hoạt động snapshot nguyên tử không? Mẫu Check-then-act (if (map.get(key) == null) map.put(key, value)) phải sử dụng các hoạt động nguyên tử như putIfAbsent(). Khởi tạo lười biếng yêu cầu double-checked locking được triển khai đúng với các trường volatile hoặc mẫu initialization-on-demand holder. Code cơ sở dữ liệu phải sử dụng cấp độ cách ly phù hợp và SELECT FOR UPDATE khi cần.

Bảo vệ cụ thể cho nền tảng cung cấp phòng thủ theo chiều sâu. Linux cung cấp futex (fast userspace mutexes), POSIX threads với các loại mutex mạnh mẽ, memory barriers cho đảm bảo thứ tự, và file locking qua flock()/fcntl() với F_SETLK. Windows cung cấp critical sections (nhẹ process-local), mutexes (có tên, toàn hệ thống), slim reader/writer locks, và các hàm interlocked cho hoạt động nguyên tử. Các framework web như Django cung cấp quản lý giao dịch, Rails mặc định ở chế độ production an toàn với luồng, và PHP tuần tự hóa yêu cầu cho mỗi phiên (mặc dù điều này tạo ra bảo mật giả khi kẻ tấn công sử dụng các phiên khác nhau). Nền tảng cloud cung cấp đảm bảo tính nhất quán: DynamoDB conditional writes, S3 strong read-after-write consistency, Cosmos DB multiple consistency levels, Spanner external consistency với giao dịch phân tán. Nguyên tắc: tận dụng các nguyên tắc nền tảng thay vì triển khai lại đồng bộ hóa - chúng đã được kiểm nghiệm và tối ưu hóa.

Một số đoạn code minh họa

/* Lỗ hổng TOCTOU - Race hệ thống file */

// DỄ BỊ TẤN CÔNG: Cửa sổ race giữa access() và fopen()

int main() {

char *fn = "/tmp/XYZ";

char buffer[60];

FILE *fp;

scanf("%50s", buffer);

if(!access(fn, W_OK)) { // THỜI ĐIỂM KIỂM TRA - xác minh quyền ghi

// CỬA SỔ RACE: kẻ tấn công hoán đổi file với symlink đến /etc/passwd

fp = fopen(fn, "a+"); // THỜI ĐIỂM SỬ DỤNG - mở bất cứ đường dẫn nào trỏ đến

fwrite(buffer, sizeof(char), strlen(buffer), fp);

fclose(fp);

}

}

/* Khai thác tấn công */

int main() {

while(1) {

unlink("/tmp/XYZ");

symlink("/home/seed/myfile", "/tmp/XYZ"); // File hợp pháp

usleep(10000);

unlink("/tmp/XYZ");

symlink("/etc/passwd", "/tmp/XYZ"); // Chuyển hướng đến mục tiêu nhạy cảm

usleep(10000);

}

}

/* SỬA AN TOÀN: O_EXCL cung cấp check-and-create nguyên tử */

void open_some_file(const char *file) {

// O_CREAT | O_EXCL tạo file chỉ nếu nó không tồn tại

// O_NOFOLLOW đảm bảo chúng ta không theo symlinks

int fd = open(file, O_CREAT | O_EXCL | O_WRONLY | O_NOFOLLOW, 0600);

if (-1 != fd) {

FILE *f = fdopen(fd, "w");

/* Hoạt động ghi - đảm bảo an toàn */

fclose(f);

}

}

Lỗ hổng TOCTOU chứng minh vấn đề cơ bản: tách kiểm tra bảo mật khỏi sử dụng tài nguyên tạo ra cửa sổ race có thể khai thác. Cuộc tấn công liên tục hoán đổi giữa mục tiêu symlink hợp pháp và độc hại trong cửa sổ race quy mô micro giây. Bản sửa an toàn kết hợp kiểm tra và tạo thành một hoạt động nguyên tử duy nhất sử dụng các cờ file descriptor, loại bỏ hoàn toàn race.

# Race Condition thanh toán ứng dụng Web

from flask import Flask, request, session

from sqlalchemy.orm import Session

# DỄ BỊ TẤN CÔNG: Mẫu check-then-use với cửa sổ race

@app.route('/api/transfer', methods=['POST'])

def transfer_money_vulnerable():

user_id = session['user_id']

amount = request.json['amount']

user = db.query(User).filter_by(id=user_id).first()

if user.balance >= amount: # KIỂM TRA - xác thực số dư

# CỬA SỔ RACE: nhiều yêu cầu đồng thời có thể tất cả vượt qua kiểm tra này

# trước khi bất kỳ cái nào thực sự trừ số dư

user.balance -= amount # SỬ DỤNG - sửa đổi trạng thái

db.commit()

return {'status': 'success'}

return {'status': 'insufficient_funds'}, 400

# SỬA AN TOÀN: Khóa cấp cơ sở dữ liệu

@app.route('/api/transfer', methods=['POST'])

def transfer_money_secure():

user_id = session['user_id']

amount = request.json['amount']

try:

# SELECT FOR UPDATE khóa hàng cho giao dịch này

# Các giao dịch khác cố gắng khóa hàng này sẽ bị block

user = db.query(User).filter_by(id=user_id).with_for_update().first()

if user.balance >= amount:

user.balance -= amount

db.commit()

return {'status': 'success'}

else:

db.rollback()

return {'status': 'insufficient_funds'}, 400

except Exception as e:

db.rollback()

raise

# SỬA TỐT NHẤT: Hoạt động SQL nguyên tử

@app.route('/api/transfer', methods=['POST'])

def transfer_money_atomic():

user_id = session['user_id']

amount = request.json['amount']

# Hoạt động SQL nguyên tử đơn kết hợp kiểm tra và cập nhật

result = db.execute(

"UPDATE users SET balance = balance - :amount "

"WHERE id = :user_id AND balance >= :amount "

"RETURNING balance",

{"user_id": user_id, "amount": amount}

)

if result.rowcount > 0:

db.commit()

return {'status': 'success', 'new_balance': result.fetchone()[0]}

else:

db.rollback()

return {'status': 'insufficient_funds'}, 400

Race thanh toán chứng minh các lỗ hổng tài chính thực tế nơi nhiều yêu cầu rút tiền đồng thời có thể tất cả vượt qua kiểm tra số dư trước khi bất kỳ khoản trừ nào được áp dụng - cho phép rút nhiều tiền hơn tồn tại trong tài khoản. Bản sửa đầu tiên sử dụng SELECT FOR UPDATE để khóa hàng, ngăn chặn sửa đổi đồng thời. Bản sửa tối ưu kết hợp kiểm tra và cập nhật thành một câu lệnh SQL nguyên tử duy nhất, loại bỏ hoàn toàn cửa sổ race ở lớp cơ sở dữ liệu.

[Tiếp tục với các ví dụ code Java, Go, và C còn lại...]

Kết luận: Xây dựng hệ thống chống race

Race conditions đại diện cho một mối đe dọa dai dẳng và nghiêm trọng đối với các hệ thống hiện đại chính xác bởi vì chúng vi phạm trực giác của chúng ta về hành vi chương trình. Code có vẻ đúng trong sự cô lập trở nên dễ bị tổn thương khi thời gian trở thành một yếu tố. Nghiên cứu tiết lộ một số mẫu quan trọng: TOCTOU vẫn là mẫu lỗ hổng cơ bản qua tất cả các lớp từ hệ thống file đến ứng dụng web, cách ly cơ sở dữ liệu là cần thiết nhưng không đủ mà không có khóa phù hợp, HTTP/2 multiplexing hiện đại làm cho race conditions web có thể khai thác một cách đáng tin cậy với các cuộc tấn công single-packet, memory races cho phép leo thang đặc quyền và thực thi mã tùy ý, và ngay cả các lỗi thời gian nhỏ trong code đồng thời có thể tốn hàng triệu trong tích tắc.

Con đường phía trước yêu cầu phòng thủ nhiều lớp kết hợp thiết kế tốt, triển khai nghiêm ngặt, kiểm thử toàn diện, và phòng thủ theo chiều sâu. Ở cấp thiết kế, ưu tiên tính bất biến và truyền thông điệp hơn trạng thái có thể thay đổi dùng chung. Sử dụng mô hình actor hoặc xử lý dựa trên hàng đợi để loại bỏ các kiến trúc dễ bị race. Tài liệu yêu cầu an toàn luồng rõ ràng với annotations như @GuardedBy và @ThreadSafe. Ở cấp triển khai, tận dụng các trừu tượng an toàn với luồng do nền tảng cung cấp thay vì phát minh lại đồng bộ hóa - các collection đồng thời, hoạt động nguyên tử, và quản lý giao dịch cấp framework. Áp dụng khóa phù hợp với các lock guard dựa trên RAII tự động giải phóng khóa ngay cả trong các đường dẫn ngoại lệ. Kết hợp các hoạt động check-and-use thành các câu lệnh cơ sở dữ liệu nguyên tử với cấp độ cách ly phù hợp.

Kiểm thử phải nhắm rõ ràng vào lỗi đồng thời thông qua kiểm thử căng thẳng, phân tích động với ThreadSanitizer hoặc Helgrind, và kỹ thuật chaos giới thiệu độ trễ và tranh chấp nhân tạo. Các công cụ phân tích tĩnh như RacerD và Coverity nên chạy trong các pipeline CI, bắt races tiềm năng trước khi triển khai. Xem xét code phải đánh giá một cách có hệ thống truy cập tài nguyên dùng chung, xác minh thứ tự khóa, xác định mẫu check-then-act, và đảm bảo hoạt động nguyên tử cho code quan trọng về bảo mật. Nguyên tắc: coi an toàn đồng thời là mối quan tâm hạng nhất trong suốt vòng đời phát triển phần mềm, không phải là suy nghĩ sau được phát hiện trong các sự cố production.

Khi các hệ thống phát triển ngày càng phân tán, đồng thời, và phức tạp - với microservices, kiến trúc serverless, và edge computing - bề mặt tấn công race condition sẽ mở rộng đáng kể. Các cửa sổ thời gian quy mô mili giây chúng ta thảo luận sẽ trở thành quy mô nano giây trong các hệ thống thế hệ tiếp theo, trong khi các kỹ thuật khai thác sẽ phát triển tinh vi hơn. Các tổ chức thiết lập chương trình bảo mật đồng thời ngay bây giờ - bao gồm đào tạo nhà phát triển, phân tích tĩnh bắt buộc, kiểm thử động với sanitizers, xem xét code tập trung vào bảo mật, và giám sát sau triển khai - sẽ duy trì bảo mật trong khi đối thủ cạnh tranh gặp phải vi phạm. Chi phí phòng ngừa đo bằng giờ nhà phát triển nhạt nhòa so với chi phí khai thác đo bằng hàng triệu đô la, tiền phạt quy định, và nhiều năm thiệt hại danh tiếng. Race conditions có thể thực thi trong micro giây, nhưng tác động của chúng kéo dài trong nhiều năm.