Q-Day Đang Đến Gần: Tại Sao Cloudflare Hoảng Loạn Và Bạn Cũng Nên Vậy

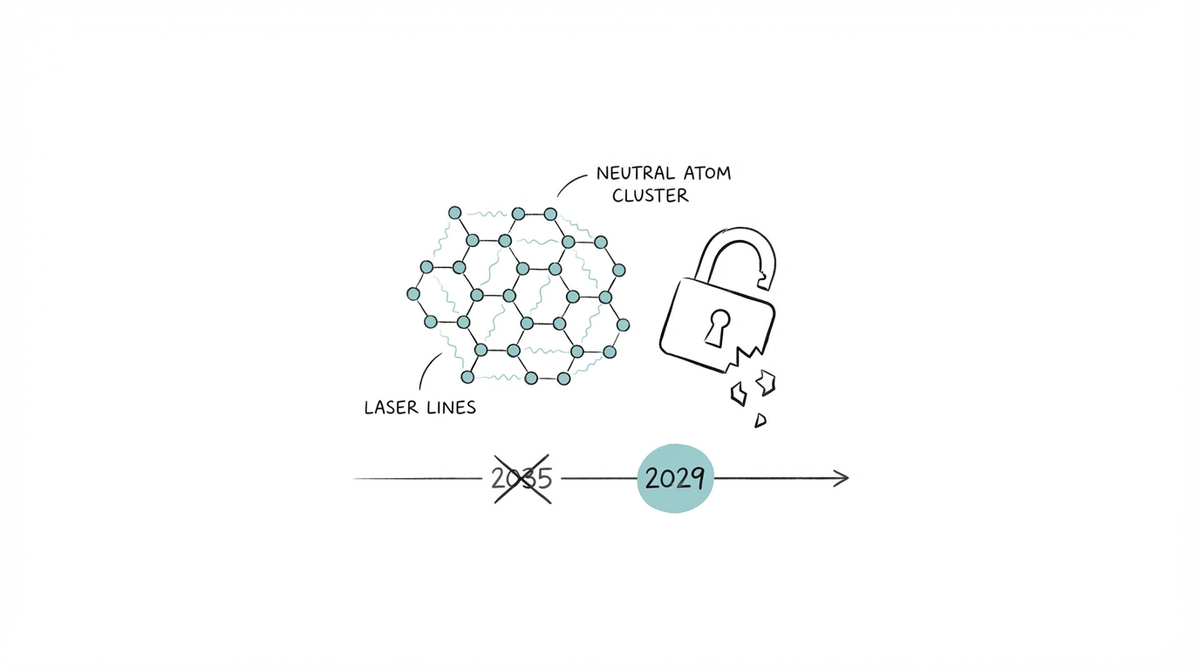

Cloudflare vừa đẩy nhanh lộ trình post-quantum từ 2035 xuống 2029. Tìm hiểu tại sao breakthrough 3-4:1 của Oratomic và thuật toán mới của Google khiến Q-Day có thể đến sớm hơn 10 năm.

Cloudflare vừa đẩy lộ trình post-quantum từ 2035 xuống 2029 - và mình không ngủ được mấy đêm liền

Tối thứ tư tuần trước, mình đang đọc lướt qua bài blog mới của Cloudflare với cốc cà phê nguội ngắt bên cạnh thì gặp một câu khiến mình phải đặt cốc xuống và đọc lại ba lần. Họ thông báo đẩy nhanh lộ trình post-quantum từ 2035 xuống 2029. Không phải 2034. Không phải 2032. Là 2029.

Với một công ty đứng sau khoảng một nửa traffic Internet, có hàng triệu dòng code legacy và một rừng customer phụ thuộc, việc dịch timeline 6 năm chỉ trong một bài blog không phải chuyện bình thường. Đây không phải một team marketing ngồi nghĩ ra con số cho đẹp - đây là các kỹ sư bảo mật đang phải giải thích với management tại sao họ cần ngân sách và headcount ngay. Cái gì đó vừa xảy ra trong vài tuần gần đây, và nó đủ nghiêm trọng để Cloudflare - một công ty nổi tiếng về việc thận trọng trong các tuyên bố công khai - phải thay đổi plan công khai giữa chừng.

Mình đã dành vài đêm sau đó đọc các paper liên quan, cố gắng hiểu xem điều gì đã vỡ. Và mình nghĩ mình đã hiểu. Đây là những gì mình tìm được - và tại sao nó làm mình thay đổi cách mình nghĩ về timeline của Q-Day.

Hai tuyên bố được thả trong cùng một tuần

Câu trả lời nằm ở hai thông báo gần như trùng ngày.

Google Quantum AI công bố họ đã cải tiến đáng kể thuật toán lượng tử để phá elliptic curve cryptography - thứ đang bảo vệ phần lớn chứng chỉ SSL trên Internet hiện nay. Điểm thú vị: họ không công bố thuật toán. Họ chỉ cung cấp bằng chứng (theo kiểu zero-knowledge) rằng họ có một thuật toán tốt hơn. Mình sẽ quay lại chi tiết này ở cuối bài, vì nó là phần làm mình rùng mình nhất.

Nhưng tuyên bố thực sự kéo Cloudflare vào chế độ khẩn cấp đến từ một startup ít ai nghe tên: Oratomic. Họ tính toán lại resource estimate để bẻ khóa P-256 trên neutral atom quantum computer - và kết quả ra một con số gây sốc. Thay vì cần hàng triệu physical qubit như các ước tính cũ, con số mới là khoảng 10.000.

Mười nghìn. Không phải mười triệu.

Để hiểu tại sao con số 10.000 lại khủng khiếp đến vậy, bạn cần hiểu sự khác biệt giữa physical qubit và logical qubit - và tại sao một tỉ lệ tưởng chừng vô hại như "3-4 thay vì 1.000" có thể cắt timeline bảo mật toàn cầu từ 15 năm xuống còn 3 năm.

Physical vs logical qubit - cây cầu làm bằng thanh sắt gãy

Cách dễ hiểu nhất mình tìm được là hình dung cây cầu.

Hãy tưởng tượng bạn đang xây một cây cầu, nhưng mỗi thanh sắt trong tay bạn đều có khuyết tật nghiêm trọng - chúng dễ gãy, dễ cong vênh, và cứ trăm lần thì có một lần tự nhiên biến thành bụi không rõ lý do. Nếu dựa vào một thanh để chịu lực toàn bộ, bạn sẽ có một thảm hoạ. Nên kỹ sư phải gom nhiều thanh kết hợp theo một cách rất thông minh, tạo ra cái mà họ gọi là "trụ cầu logic" - một khái niệm trừu tượng nhưng chắc hơn bất kỳ thanh đơn lẻ nào.

Quantum computing cũng vậy. Physical qubit là những hạt vật lý thật - một atom bị bắt giữ bằng laser trong chân không, hoặc một mạch siêu dẫn siêu nhỏ được làm lạnh gần zero tuyệt đối. Chúng cực kỳ mong manh. Nhiệt độ phòng, từ trường trái đất, thậm chí một phân tử không khí va vào, đều có thể làm chúng "quên" trong vài micro giây. Error rate mỗi phép tính dao động từ 0.1% đến 1% - nghe nhỏ, nhưng nếu thuật toán cần hàng tỷ phép tính thì xác suất thành công sẽ thấp hơn trúng số.

Vì vậy, bạn phải gom nhiều physical qubit lại để tạo thành một logical qubit - một đơn vị tính toán ổn định có khả năng tự phát hiện và sửa lỗi. Logical qubit mới là thứ thực sự chạy được các thuật toán lớn như Shor's algorithm. Và giá của sự ổn định này rất đắt, đắt đến mức nào thì phụ thuộc hoàn toàn vào cách các qubit kết nối với nhau.

Với công nghệ siêu dẫn mà Google và IBM đang dùng, các qubit được sắp xếp như những căn nhà trong một dãy phố cổ - mỗi nhà chỉ nói chuyện được với hai hàng xóm kế bên. Muốn nhà số 1 gửi thông tin cho nhà số 5, nó phải truyền qua nhà 2, rồi nhà 3, rồi nhà 4. Mỗi lần chuyển tiếp là một cơ hội để thông tin bị méo. Để đảm bảo thông điệp đến nơi an toàn, bạn phải gửi cả nghìn bản sao và dùng thuật toán sửa lỗi phức tạp (surface code). Kết quả: với siêu dẫn, bạn cần khoảng 1.000 physical qubit để tạo ra 1 logical qubit.

Cloudflare đã tính: để chạy Shor bẻ khoá P-256, cần khoảng 2.000 logical qubit. Với tỉ lệ 1.000:1 của siêu dẫn, điều đó có nghĩa là 2 triệu physical qubit. Google hiện tại có vài trăm qubit chất lượng cao. Ngay cả với roadmap 10 năm, con số triệu vẫn nằm ngoài tầm với. Đó là lý do mọi timeline nghiêm túc cho Q-Day đều neo ở khoảng 2035 hoặc muộn hơn - mình cũng từng neo suy nghĩ của mình ở con số đó.

Rồi neutral atom xuất hiện.

Khi các căn nhà biết teleport

Công nghệ neutral atom hoạt động theo một logic hoàn toàn khác. Thay vì cố định trên chip, các atom được "bắt" bằng laser trong chân không và có thể được di chuyển tuỳ ý bằng cách điều chỉnh laser. Cứ như việc các nhà trên phố đột nhiên có khả năng teleport - nhà số 1 có thể tự xuống cuối đường đứng cạnh nhà số 5 và trao đổi trực tiếp. Bất kỳ hai qubit nào cũng có thể "gặp nhau" mà không cần đi qua trung gian.

Khả năng kết nối "tuỳ ý" này cho phép dùng các thuật toán sửa lỗi hiệu quả hơn nhiều. Thay vì bắt buộc phải dùng surface code với overhead khổng lồ, neutral atoms mở ra cửa cho LDPC codes - một họ mã sửa lỗi có tỉ lệ thông tin hữu ích trên tổng số qubit cao hơn đáng kể. Vài năm trước, các nhà nghiên cứu ước tính neutral atom có thể đạt tỉ lệ khoảng 100:1. Đã là một cải thiện khổng lồ so với 1.000:1 của siêu dẫn.

Nhưng Oratomic vừa công bố một con số khiến mình phải đọc lại abstract paper ba lần để chắc mình không hiểu nhầm: tỉ lệ 3-4 physical qubit cho 1 logical qubit.

Họ không phát minh ra loại qubit mới. Họ không phá vỡ định luật vật lý. Họ chỉ tìm ra cách tận dụng tối đa khả năng rearrange qubit trong real-time của neutral atoms, kết hợp với các LDPC code thế hệ mới có rate cao nhất từng thấy. Một số lỗi thậm chí có thể được sửa ngay lập tức mà không cần đo lặp lại nhiều lần.

Bảng số học làm mình lạnh sống lưng

Đây là chỗ mà lần đầu mình ngồi tính, mình tưởng mình nhầm đơn vị.

Để bẻ khoá P-256, Shor cần khoảng 2.000 logical qubit. Giờ thay overhead vào:

- Siêu dẫn (1.000:1): cần 2.000.000 physical qubit → hiện tại không khả thi, neo timeline ở 2035+

- Neutral atom cũ (100:1): cần 200.000 physical qubit → khó nhưng khả thi trong 5-7 năm

- Oratomic (3-4:1): cần khoảng 6.000-8.000 physical qubit

Và đây là phần làm mình ngồi yên một lúc: QuEra đã công bố roadmap đạt 10.000 qubit vào năm 2026-2027. Atom Computing hiện đã có 1.000+ qubit và đang tiến đến 10.000+. Nếu bạn cầm 10.000 physical qubit trong tay và overhead là 3-4:1, bạn sẽ có khoảng 2.500 đến 3.000 logical qubit - đủ để chạy Shor bẻ khoá P-256.

Con số mình đã quen thuộc - "Q-Day còn 15 năm nữa" - đột nhiên chỉ còn 3 năm. Không phải vì ai đó phát minh ra qubit mới. Chỉ vì ai đó tìm ra cách đóng gói chúng hiệu quả gấp trăm lần.

Đây là lý do Cloudflare đang chạy.

Tại sao timeline 3 năm lại làm mô hình tấn công đảo ngược

Khi Q-Day còn xa 10-15 năm, mọi người (bao gồm cả mình) nghĩ về nó như một vấn đề "harvest now, decrypt later": kẻ tấn công thu thập ciphertext hôm nay, lưu trữ, đợi máy tính lượng tử, rồi giải mã ngược. Đây là lý do Cloudflare đã triển khai post-quantum key exchange từ 2022 và bảo vệ hơn 65% lưu lượng của họ. Nếu Q-Day ở năm 2035, đây là ưu tiên đúng.

Nhưng khi Q-Day có thể chỉ còn 3-4 năm, threat model đảo ngược hoàn toàn. Vấn đề không còn là dữ liệu cũ nữa. Vấn đề là authentication.

Hãy nghĩ kỹ sự khác biệt. Harvest-now/decrypt-later là tấn công thụ động - thông tin bị lộ nhưng kẻ tấn công không thể làm gì với hệ thống của bạn ngay. Còn tấn công vào authentication thì tức thì và thảm khốc: kẻ tấn công có thể giả mạo chứng chỉ số của bạn, đánh cắp khoá API, ký code như thể chính bạn ký. Mọi cơ chế auto-update phần mềm trở thành vector remote code execution. Mọi SSH key bị lãng quên trên một server nào đó là một cánh cửa mở sẵn.

Bất đối xứng của tình huống này đặc biệt ác. Kẻ tấn công chỉ cần tìm một khoá yếu để đột nhập. Người defender phải bảo vệ tất cả.

Và chuyển sang post-quantum authentication không đơn giản là "bật flag". Nó đòi hỏi xoay vòng tất cả long-lived key, cập nhật toàn bộ supply chain, thuyết phục mọi customer cũ nâng cấp phần mềm. Trong các hệ thống federated như web PKI, mỗi mắt xích - từ application của bạn, đến identity provider, đến intermediate CA, đến root CA - đều phải sẵn sàng trước khi có thể thực sự tắt ECDSA. Việc này thường mất 5-7 năm. Cloudflare có 3.

Lộ trình mới của họ chia thành ba phase rõ ràng. Phase 1 - chống harvest-now/decrypt-later bằng PQ key exchange - đã xong, 65% traffic đã được bảo vệ. Phase 2 từ 2025-2029 là phần nặng nhất: triển khai ML-DSA certificate, client certificate post-quantum, code signing với chữ ký hậu lượng tử, xoay vòng toàn bộ internal infrastructure key. Phase 3 sau 2029 là bước quyết định - tắt hoàn toàn ECDSA và RSA cho authentication, chỉ cho phép các mode post-quantum.

Steel-man: "Oratomic có thể đang overpromise"

Đây là phần mình đã vật lộn với chính mình nhiều nhất.

Lập luận phản biện mạnh nhất là: resource estimate từ một startup chưa peer-reviewed không phải dữ liệu để cược timeline bảo mật toàn cầu. LDPC code với tỉ lệ 3-4:1 tồn tại trong literature đã vài năm, nhưng chạy chúng trên hardware thật - với tất cả noise, crosstalk, và measurement overhead - là một câu chuyện khác. "Resource estimate" và "thực sự chạy được" cách nhau khoảng cách mà lịch sử quantum computing đã chứng minh nhiều lần là xa hơn mọi người tưởng.

Mình đã ngồi với lập luận này mấy ngày. Nó đúng. Mình sẽ không cược mạng sống rằng Oratomic sẽ giao hàng đúng như paper của họ.

Nhưng có ba thứ làm mình không thể gạt nó đi.

Thứ nhất, Cloudflare không phải một công ty dễ hoảng. Việc họ dịch roadmap 6 năm public không phải phản ứng với một paper đơn lẻ - nó là phản ứng với tích luỹ các signal mà họ nhìn thấy ở tầng hạ tầng. Họ đang ở vị trí tốt nhất để nghe rumor từ Google, IBM, QuEra, Atom Computing. Khi một công ty như vậy public panic, thường thì private panic đã diễn ra từ trước đó vài tháng.

Thứ hai, Google không công bố thuật toán mới. Họ chỉ cung cấp bằng chứng rằng họ có một thuật toán tốt hơn, mà không tiết lộ chi tiết. Trong giới khoa học mở, đây là một tín hiệu bất thường. Các nhà nghiên cứu học thuật thường phô bày kết quả để lấy credit. Khi một team cỡ Google quyết định không công bố chi tiết, nghĩa là họ (hoặc ai đó họ muốn bảo vệ) đang tính đến implications thực tế của việc công khai.

Thứ ba, Scott Aaronson - người mà mình tin về quantum hơn gần như bất kỳ ai còn lại trên Twitter - đã viết vào cuối 2025 một câu làm mình rùng mình khi đọc lại sau sự kiện Oratomic:

"Tại một thời điểm nào đó, những người làm các ước tính chi tiết về số lượng qubit và cổng cần thiết để phá vỡ các hệ thống mật mã thực tế sẽ ngừng công bố những ước tính đó. Thậm chí, vì những gì chúng ta biết, thời điểm đó có thể đã qua rồi."

Đọc câu đó tháng 10 năm ngoái mình thấy nó hơi dramatic. Đọc lại tháng này mình thấy nó như một cảnh báo. Những người biết nhiều nhất đã bắt đầu im lặng. Đó là signal mà mình không biết cách giả vờ không nghe.

Vậy nên, counter-argument đúng: Oratomic có thể overpromise. Nhưng Cloudflare đã quyết định cược theo hướng ngược lại, và mình hiểu vì sao.

Vậy bạn nên làm gì nếu bạn không phải Cloudflare?

Câu trả lời không phải là "đổi hết sang PQC đêm nay". Nếu bạn đang chạy một production system dùng P-256 hoặc RSA-2048 cho authentication - tức là gần như 99% Internet - câu trả lời thực tế hơn là:

- Inventory trước. Kiểm kê tất cả long-lived key: root CA, intermediate, code signing key, SSH host key, API signing key, JWT secret. Bạn không thể migrate những thứ bạn không biết là tồn tại. Hầu hết team security mình biết không có inventory đầy đủ - đây là bước nhàm chán nhưng load-bearing.

- Tag crypto-agility. Code của bạn giả định cứng ECDSA ở bao nhiêu chỗ? Mỗi assumption "ECDSA forever" là một chỗ bạn sẽ phải đập ra và sửa khi migration đến. Sửa sớm dễ hơn sửa dưới áp lực.

- Đặt PQ support làm yêu cầu mua sắm. Mỗi contract mới với vendor security/identity từ 2026 trở đi nên có điều khoản PQ roadmap. Nếu vendor không có câu trả lời, đó là risk của bạn, không phải của họ.

- Theo dõi ML-KEM và ML-DSA. NIST đã chuẩn hoá (FIPS 203 cho ML-KEM/Kyber, FIPS 204 cho ML-DSA/Dilithium). Chúng không bị ảnh hưởng bởi Shor và resource estimate để tấn công vẫn ở hàng triệu logical qubit - con số còn xa kể cả với breakthrough 3-4:1.

Nếu bạn vận hành hạ tầng nhỏ, không có gì ở Tier 1 Internet, bạn có thể hơi thoải mái hơn một chút. Nhưng hơi thôi. Timeline 3 năm nghĩa là trong cycle kế tiếp của hầu hết các key rotation, bạn sẽ phải đối diện với câu hỏi này.

Điều mình vẫn chưa biết trả lời

Mình muốn kết bài bằng câu "hãy migrate ngay!" nhưng đó không phải điều mình thực sự nghĩ sau khi ngồi với topic này vài tuần.

Điều mình thực sự nghĩ là: timeline không bao giờ di chuyển đều. Nó đứng yên, đứng yên, đứng yên, rồi nhảy. Oratomic là một cú nhảy. Google-không-công-bố-thuật-toán-của-họ là một cú nhảy khác. Và cái làm mình mất ngủ không phải là hai cú nhảy này - mà là câu hỏi còn bao nhiêu cú nhảy nữa đang nằm trong lab của ai đó, chưa được công bố.

Mình không biết Q-Day sẽ đến năm 2028 hay 2032. Không ai biết. Nhưng khoảng tin cậy mà mình mang trong đầu đã dịch về phía trái một cách đáng sợ chỉ trong vài tuần. Và nếu khoảng tin cậy của bạn vẫn đang neo ở 2035 như của mình trước đây, mình nghĩ bạn nên dừng lại một lát, đọc lại lộ trình của Cloudflare, và tự hỏi tại sao một công ty có nhiều thông tin nhất lại đang hoảng loạn công khai.

Nếu bạn đọc tới đây mà nghĩ mình đang overreact, mình muốn nghe bạn nghĩ gì. Không phải theo kiểu "comment để tăng engagement" - mình thực sự muốn bị cãi lại ở những chỗ mình đang sai, vì với topic kiểu này, bị cãi đúng còn quý hơn là tự tin sai.

Bình

References

- Cloudflare Post-Quantum Roadmap 2025

- Google Quantum AI: Improved ECC-breaking algorithm (April 2025)

- Oratomic: Resource estimates for P-256 breaking on neutral atom computers

- NIST PQC Standards: ML-KEM (FIPS 203), ML-DSA (FIPS 204)

- Scott Aaronson, Shtetl-Optimized blog (late 2025)