AI trong cuộc chiến chống Malware: XGBoost vs Ransomware

AI trong cuộc chiến chống Malware: XGBoost vs Ransomware

Malware ngày nay không còn tĩnh. Chúng biến hình (polymorphic), chúng ẩn mình, và chúng tống tiền (Ransomware). Các phương pháp dựa trên chữ ký (signature-based) truyền thống đã chết.

Đây là lúc AI vào cuộc. Bài viết này sẽ hướng dẫn bạn:

1. XGBoost Malware Detection: Xây dựng mô hình AI để bắt malware 'biến hình'.

2. Ransomware Defense: Hiểu hành vi của mã độc tống tiền và cách chặn đứng nó trước khi màn hình đòi tiền hiện lên.

Windows Malware: Cuộc chiến giữa XGBoost và những kẻ biến hình

Trong thế giới Malware, Windows vẫn là mảnh đất màu mỡ nhất. Theo thống kê của AV-TEST năm 2021, có tới 107.5 triệu mẫu malware mới trên Windows, gấp 30 lần so với Android. File .exe (Portable Executable - PE) chính là nơi ẩn náu của hàng tỷ con virus, trojan, ransomware này.

Chương 9 của cuốn sách "Big Data Analytics and Intelligent Systems for Cyber Threat Intelligence" mang đến một cái nhìn sâu sắc về việc sử dụng các thuật toán học máy dạng cây (Tree-based), đặc biệt là XGBoost, để phát hiện malware PE với độ chính xác kinh ngạc.

Tại sao lại là Tree?

Trong khi Deep Learning (CNN, RNN) đang làm mưa làm gió ở mảng xử lý ảnh và ngôn ngữ, thì với dữ liệu dạng bảng (Tabular Data) như các đặc trưng tĩnh của file PE, Gradient Boosting Decision Trees (GBDT) vẫn là "nhà vua".

Lý do rất đơn giản:

1. Interpretability (Khả năng giải thích): Chúng ta cần biết tại sao một file bị coi là malware. Do kích thước section bất thường? Hay do gọi hàm API lạ? Tree-based models cho phép ta nhìn thấy điều đó (Feature Importance).

2. Efficiency (Hiệu năng): XGBoost train nhanh hơn và tốn ít tài nguyên hơn nhiều so với một mạng Neural Network phức tạp, rất phù hợp để triển khai trên các thiết bị đầu cuối (Endpoint).

Phẫu thuật dữ liệu: ClaMP và BIG2015

Để chứng minh sức mạnh của XGBoost, các tác giả đã sử dụng hai bộ dữ liệu kinh điển:

- ClaMP Dataset:

- Kích thước: 5,184 mẫu (2,683 malware, 2,501 sạch). Tỷ lệ khá cân bằng.

- Đặc trưng (Features): Tập trung hoàn toàn vào PE Header (55 features).

- Image Dos Header:

e_magic,e_lfanew... - File Header:

NumberOfSections,Characteristics,CreationYear. - Optional Header:

SizeOfCode,AddressOfEntryPoint,DllCharacteristics,SizeOfStackReserve...

- Image Dos Header:

- BIG2015 Dataset (Kaggle Microsoft Malware Challenge):

- Kích thước: 10,868 mẫu (9 loại malware khác nhau: Ramnit, Lollipop, Kelihos...).

- Đặc trưng: Khổng lồ với 1,805 features bao gồm cả N-gram, Opcode, Register, và Section characteristics. Đây là một bộ dữ liệu khó nhằn hơn nhiều.

Kết quả thực nghiệm: Sự thống trị của XGBoost

Các tác giả đã so sánh XGBoost với các thuật toán cây khác như Decision Tree (DT), Random Forest (RF), Extra Trees (ET) và cả các mô hình lai ghép (Stacked Models).

Kết quả trên bộ dữ liệu ClaMP (Binary Classification):

* XGBoost: Accuracy 98.65%, Precision 0.9865, Recall 0.9865.

* Random Forest: 97.78%.

* Decision Tree: 96.05%.

Kết quả trên bộ dữ liệu BIG2015 (Multiclass Classification - 9 classes):

* XGBoost: Accuracy 99.86%. Gần như tuyệt đối!

* Random Forest: 99.68%.

* Stacked Models: Thấp hơn hoặc bằng XGBoost.

Insight quan trọng: XGBoost không chỉ chính xác nhất mà còn không cần đến kỹ thuật Stacking phức tạp. Nó "tự thân vận động" đã đủ tốt rồi.

Giải thích thuật ngữ:

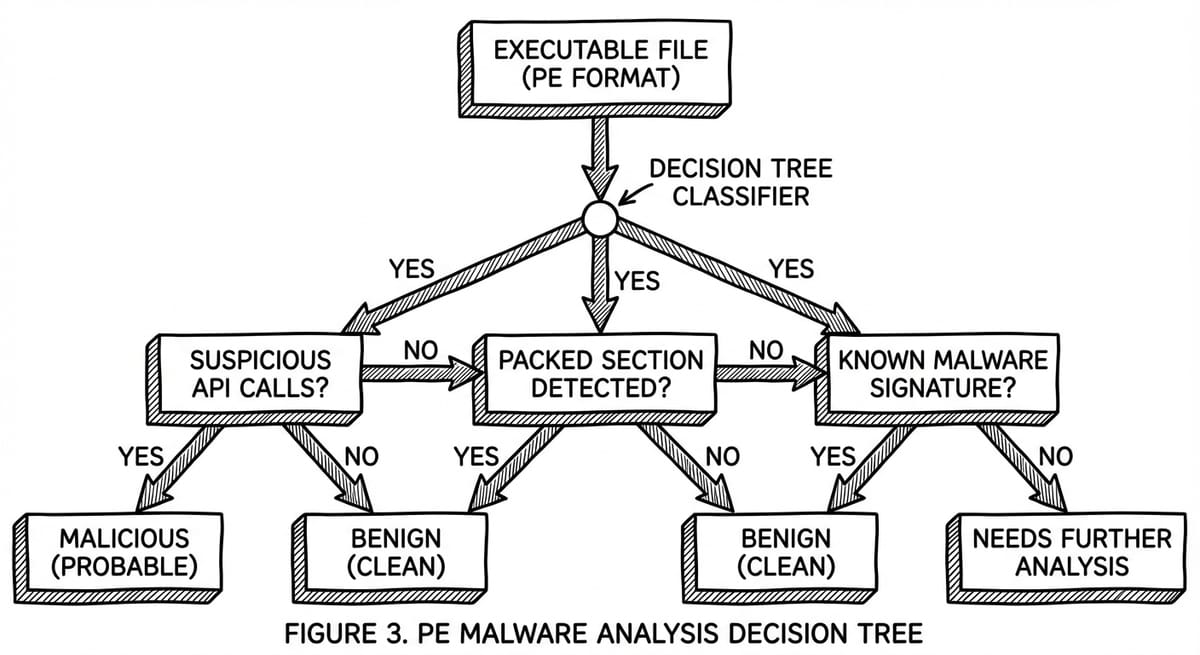

* PE (Portable Executable): Định dạng file thực thi tiêu chuẩn trên Windows (như .exe, .dll).

* GBDT: Thuật toán học máy sử dụng nhiều cây quyết định để cải thiện độ chính xác.

* Static Features: Đặc điểm của file khi không chạy (kích thước, tên hàm, mã hash).

* Header: Phần đầu của file chứa thông tin meta (kích thước file, ngày tạo, các thư viện liên kết).

* Adversarial Attacks: Kỹ thuật đánh lừa AI bằng cách thay đổi nhỏ dữ liệu đầu vào.

Góc nhìn phản biện: Khi số liệu biết nói dối

Kết quả 99.86% nghe có vẻ như chúng ta đã giải quyết xong bài toán malware. Nhưng thực tế không đơn giản như vậy.

- Static Features rất dễ bị làm giả:

Hacker có thể thay đổiCreationYear(Năm tạo file) trong Header để trông giống một file hệ thống cũ. Hoặc chúng có thể thêm các Section rỗng vào file để thay đổiNumberOfSectionsvà làm lệch các chỉ số thống kê. Đây là những kỹ thuật Adversarial Attacks cơ bản nhưng cực kỳ hiệu quả để qua mặt các mô hình dựa trên Static Features. - Vấn đề của Packer:

Hầu hết malware hiện đại đều được "đóng gói" (packed) bằng các công cụ như UPX hoặc custom packer. Khi đó, các thông tin trong PE Header bị thay đổi hoàn toàn hoặc bị mã hóa.AddressOfEntryPointsẽ trỏ đến code giải nén (unpacking stub) chứ không phải code độc hại thực sự. Nếu mô hình AI không được huấn luyện trên các mẫu đã packed, nó sẽ trở nên mù lòa. - Dữ liệu "sạch" (Cleanware) lấy ở đâu?

Trong ClaMP, tỷ lệ malware/benign là gần 1:1. Nhưng trong thực tế, trên máy tính của người dùng, tỷ lệ file sạch so với file độc hại có thể là 1000:1. Một mô hình có độ chính xác 99% trong phòng lab (tỷ lệ 1:1) có thể tạo ra hàng tá báo động giả mỗi ngày trong môi trường thực tế (Base Rate Fallacy).

Kết luận

Chương 9 đã chứng minh sức mạnh vượt trội của XGBoost trong việc phân loại malware dựa trên cấu trúc file PE. Đây là một công cụ tuyệt vời để sàng lọc nhanh (triage) hàng triệu file mẫu mỗi ngày.

Tuy nhiên, đừng bao giờ tin tưởng hoàn toàn vào Static Analysis. Một hệ thống phòng thủ chiều sâu (Defense in Depth) cần phải kết hợp cả Dynamic Analysis (Hành vi) và sự giám sát của con người. Malware không chỉ là những dòng lệnh vô tri, chúng là những kẻ biến hình (polymorphic) đầy mưu mô.

Bài tiếp theo, chúng ta sẽ đối mặt với một loại malware đặc biệt nguy hiểm mà Static Analysis thường bó tay: Ransomware.

Trước khi màn hình đòi tiền hiện lên: AI làm gì để chặn đứng Ransomware?

Khoảnh khắc đáng sợ nhất của mọi Admin IT không phải là server sập, mà là khi mở file lên và thấy đuôi .encrypted kèm theo một file README_TO_DECRYPT.txt. Ransomware không chỉ là mã độc, nó là một vụ bắt cóc tống tiền kỹ thuật số.

Chương 10 của cuốn sách tập trung vào việc sử dụng các kỹ thuật AI hiện đại để phát hiện Ransomware, dựa trên một nghiên cứu quy mô lớn với hơn 138,000 mẫu mã độc và phần mềm sạch.

Dấu hiệu của kẻ bắt cóc: API Calls

Khác với virus thông thường cố gắng ẩn mình ("nằm vùng"), Ransomware có hành vi rất "ồn ào" và hung hãn. Để mã hóa hàng ngàn file trong thời gian ngắn, nó buộc phải gọi liên tục tới các hàm API của hệ thống (System Calls).

Nghiên cứu trong chương này tập trung vào các nhóm hành vi chính:

- File System Actions: Duyệt thư mục (Traversal), Đọc file, Ghi đè file, Xóa file gốc.

- Registry Key Actions: Thay đổi Registry để tự khởi động cùng Windows hoặc tắt các tính năng bảo mật.

- Network Activity: Kết nối đến C&C Server để lấy key mã hóa.

- Crypto API: Gọi các hàm mã hóa (như

CryptEncrypttrên Windows).

Các tác giả đã trích xuất 54 đặc trưng (features) ban đầu và dùng kỹ thuật Variance Threshold để lọc lại còn 13 đặc trưng quan trọng nhất, giúp mô hình chạy nhanh hơn mà không giảm độ chính xác.

Random Forest: Nhà vô địch trong cuộc đua

Các tác giả đã thử nghiệm một loạt các thuật toán: Decision Tree (DT), Random Forest (RF), Naive Bayes (NB), Logistic Regression (LR) và Neural Network (NN).

Kết quả thực nghiệm (sử dụng 10-fold cross-validation) cho thấy sự áp đảo của Random Forest:

- Accuracy: 0.99 ± 0.01 (Gần như tuyệt đối).

- Precision: 0.99.

- F-beta Score: 0.97.

Trong khi đó, Naive Bayes thể hiện tệ nhất với Accuracy chỉ 0.35. Điều này cho thấy giả định "các đặc trưng độc lập với nhau" của Naive Bayes hoàn toàn sai lầm trong bối cảnh malware (vì các hành vi của malware có tính liên kết chặt chẽ).

Giải thích thuật ngữ:

- Crypto API: Các hàm lập trình có sẵn để thực hiện mã hóa và giải mã.

- Blast Radius (Bán kính thiệt hại): Phạm vi ảnh hưởng khi xảy ra sự cố.

- Zero Trust: Mô hình bảo mật "Không tin bất cứ ai", luôn xác thực mọi yêu cầu truy cập.

- F-beta Score: Một biến thể của F1-score, cho phép chúng ta ưu tiên độ chính xác (Precision) hoặc độ nhạy (Recall) tùy theo mục đích.

Vấn đề thời gian thực: Cuộc đua từng mili-giây

Mặc dù Random Forest có độ chính xác 99%, nhưng câu hỏi quan trọng hơn là: Nó mất bao lâu để phát hiện?

Ransomware hiện đại có thể mã hóa hàng GB dữ liệu chỉ trong vài phút. Nếu mô hình AI cần thu thập đủ chuỗi hành vi (ví dụ: chờ nó gọi hàm ghi file 100 lần) mới dám kết luận, thì lúc đó thiệt hại đã xảy ra rồi. Đây là bài toán Early Detection (Phát hiện sớm).

Một thách thức khác là False Positive. Nếu AI chặn nhầm một tiến trình đang nén file (như WinRAR) hay một trình cài đặt game (cũng ghi file liên tục), người dùng sẽ rất khó chịu.

Lời khuyên xương máu

AI có thể giúp phát hiện sớm các hành vi bất thường, đóng vai trò như một lớp cảnh báo sớm. Nhưng nó không phải là tấm khiên bất hoại.

- Backup (Sao lưu): Đây là thuốc giải duy nhất. Backup 3-2-1 (3 bản copy, 2 định dạng, 1 bản offline).

- Phân quyền (Least Privilege): Hạn chế quyền ghi file ở các thư mục nhạy cảm. Tại sao cô kế toán lại có quyền ghi vào server chứa source code?

AI chỉ là lớp phòng thủ cuối cùng. Đừng giao phó toàn bộ mạng sống của công ty cho một thuật toán, dù nó có chính xác đến 99%.

Bài tiếp theo, chúng ta sẽ bàn về một loại "hàng giả" tinh vi hơn nhiều: DeepFake.